MEGAZONEブログ

AWS re:Invent 2024 セッションレポート #SEC219|Amazon GuardDutyによる洗練されたクラウド脅威の検知

Uncovering sophisticated cloud threats with Amazon GuardDuty

セッション概要

- タイトル:Uncovering sophisticated cloud threats with Amazon GuardDuty

- 日付:2024年12月5日(木)

- Venue: MGM Grand | Level 3 | Chairmans 355

- スピーカー:

- Matt Meck (WW Security Specialist, AWS)

- Baris Coskun (Sr. Principal Scientist, AWS)

- Shachar Hirshberg (Senior Product Manager, AWS)

- 概要:Amazon GuardDutyの最新機能をご紹介します。GuardDutyがAWS環境全体でエンドツーエンドの可視性を提供する、フルマネージドタイプの脅威検出機能を活用する方法をご説明します。

はじめに

クラウド環境が拡大するにつれて、セキュリティ上の脅威もますます複雑になっており、セキュリティについては理解できず、今回のセッションを通じてAmazon GuardDutyが提供する高度な脅威検出技術と、実際のAWS環境でこれを活用する方法を学びたいと申し込みました。

GuardDutyのコア機能

Amazon GuardDutyは、AWS環境で発生する可能性のあるセキュリティ脅威を検知・分析するための強力なツールで、さまざまなセキュリティデータを基に動作します。このサービスは、セキュリティチームが直面するデータ過負荷の問題を解決し、脅威検出をより迅速かつ効率的に実行できるように設計されています。

GuardDutyの第一の強みは、脅威の検知と分析能力にあります。GuardDutyは、AWSのCloudTrail、VPC Flow Logs、DNS Resolver Logsなどの多様なデータソースをリアルタイムで収集・分析します。これにより、ユーザーの介入なしに必要なセキュリティログを確保し、クラウド環境で発生する可能性のある脅威を早期に検知することができます。セキュリティ担当者が別途にログを設定する必要がないという点は、特にセキュリティに慣れていないユーザーにとって大きなメリットになります。

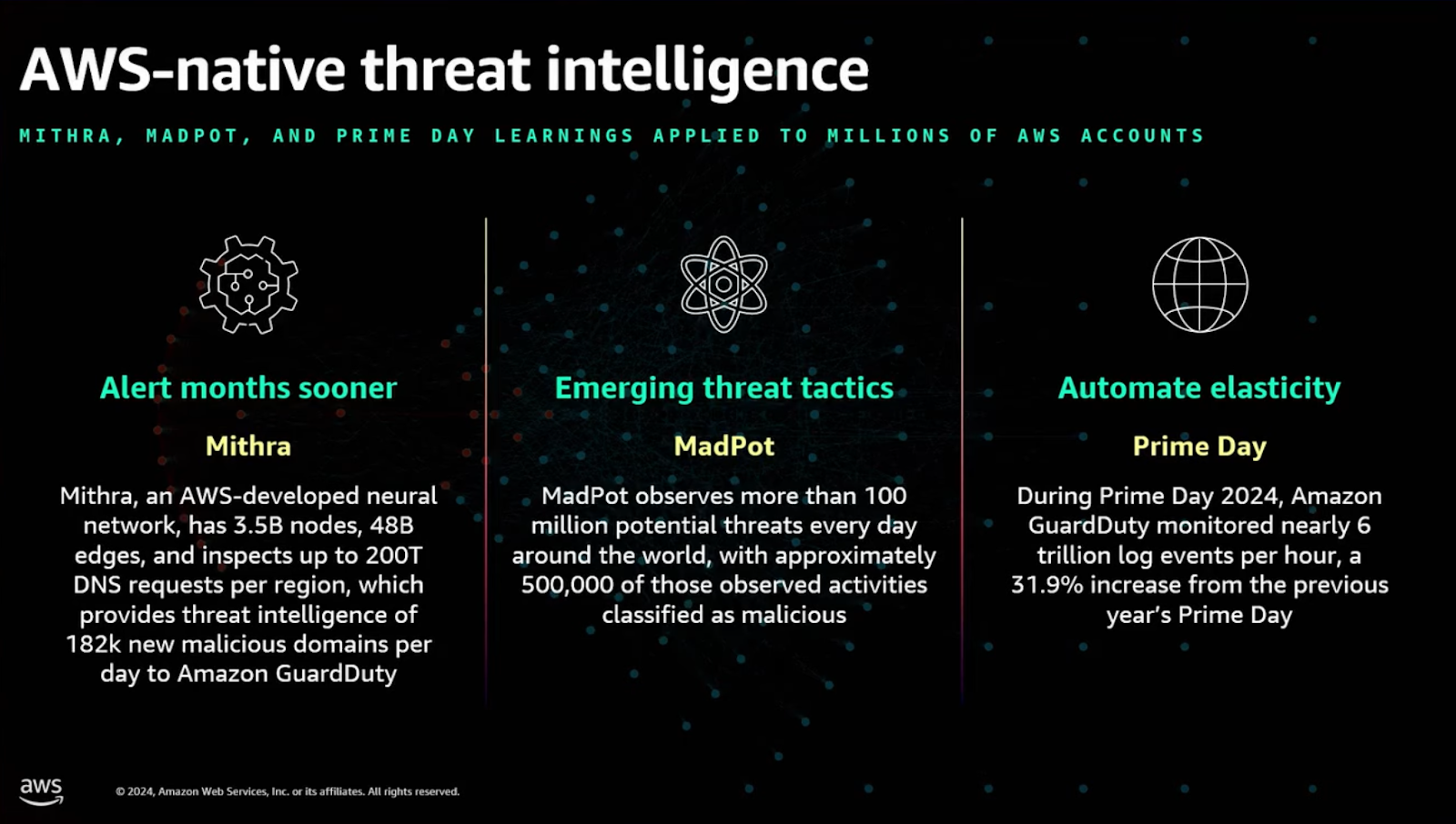

さらに、GuardDutyは脅威インテリジェンスを活用し、セキュリティ検出の精度を高めます。例えば、Mithraは毎日18万以上の悪意のあるドメインを検出し、公共の脅威インテリジェンスよりも早く脅威シグナルを検出します。MadPotは、世界中に配置されたハニーポットネットワークを通じて、悪意のある攻撃者の行動パターンと新たな脅威モデルを分析します。Sonarisは、AWSクラウド内部で発生する悪意のある行為を事前に遮断し、お客様のワークロードに影響を与える前に防御を行います。このような脅威インテリジェンス機能により、GuardDutyは単なるセキュリティツールではなく、AWS環境全体で総合的なセキュリティソリューションとして機能します。

Attack Sequence Detection

GuardDutyは、多段階攻撃を自動的に連結して分析する多段階攻撃検知機能を新たに発表しました。 この機能は、従来の個別アラートベースの分析方法を革新的に改善したもので、セキュリティチームの業務効率を大幅に向上させます。

従来は、セキュリティチームが複数の個別アラートを直接確認し、関連性を分析して一つの攻撃シナリオを構成しなければなりませんでした。 しかし、Attack Sequence Detectionは、これらのアラートを自動的に連結して一つの攻撃シナリオとして提供します。例えば、AWS環境の認証情報が乗っ取られた後に発生するさまざまな段階を1つにまとめ、攻撃の全体的な流れを視覚的に表示します。

また、この機能は、MITRE ATT&CKフレームワークを活用し、検出された脅威を標準化された言語で説明します。これにより、セキュリティチームは攻撃の性質と深刻度をより簡単に理解し、対応策を迅速に策定することができます。この機能は、S3データ漏洩やデータ破損の試みを検知するのにも有用に活用することができます。

機械学習とAIの活用

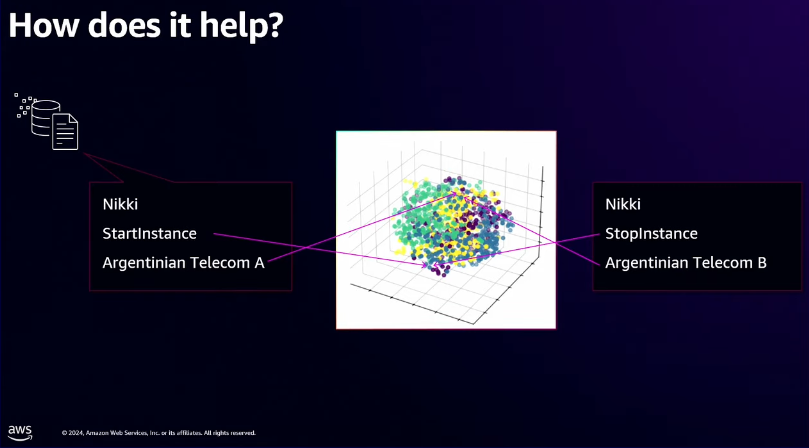

Amazon GuardDutyは、機械学習と人工知能に基づいた高度な分析技術により、脅威検出の精度を最大化します。 GuardDutyの最大の利点の1つは、ユーザー、アカウント、およびリソースの正常な行動パターンを学習して、それに基づいて異常または脅威の行動を検出する行動モデルの学習にあります。

GuardDutyは、まずCloudTrail、VPC Flow Logs、DNS Resolver Logsなどから収集されたデータに基づいて通常の動作パターンを学習します。これにより、特定のAPI呼び出し、ネットワーク接続ポイント、ユーザーの地理的位置などの要素に基づいて、日常的な行動とトランザクションを定義できます。たとえば、特定のユーザーが毎日呼び出すStartInstanceとStopInstance APIは通常の動作と見なされます。

その後、GuardDutyは学習された正常パターンと比較して予期しない動作を検出します。たとえば、あるユーザーが突然通常どおりに呼び出していないTerminateInstance APIを呼び出す場合、またはVPNを介してアクセスしようとすると、これを異常な動作と見なして警告を生成します。これらの検出方法は、脅威信号のコンテキストを正確に理解し、セキュリティチームがより効果的に対応できるようにします。

まとめ

今回のセッションは、Amazon GuardDutyの技術的な成長と実際の適用性を明確に示した有益な時間でした。特に、新しく発表された攻撃シーケンス検出機能は、既存の単一の警告ベースの分析を超えて、関連する信号を自動的に組み合わせて攻撃の全体的な流れを特定するのに役立ちます。

この機能は、セキュリティチームの仕事を効率化するのにとどまらず、クラウド環境で発生する可能性のあるさまざまな脅威を迅速に理解し、対応する能力を提供します。さらに、GuardDutyが機械学習と脅威インテリジェンスを活用して異常な行動を検出して分析するプロセスは技術的に優れており、セキュリティ自動化の可能性を拡大する上で重要な役割を果たしています。

このセッションでは、GuardDutyがAWSクラウドセキュリティで占める重要性とその革新的な価値を実感できました。これに基づいて、お客様のアカウント内のセキュリティ戦略を強化し、GuardDutyの機能をより積極的に活用する方法を少し多様に使用できるようになります。

記事 │MEGAZONECLOUD Enterprise Managed Service Center(EMS) Kubernetes Engineering Team ユウギュン マネージャー

この記事の読者はこんな記事も読んでいます

-

Compliance & Identity re:Invent2024 Security StorageAWS re:Invent 2024 セッションレポート #STG306-R|Amazon S3に対するセキュリティパターンについての深堀り

Compliance & Identity re:Invent2024 Security StorageAWS re:Invent 2024 セッションレポート #STG306-R|Amazon S3に対するセキュリティパターンについての深堀り -

Cloud Operations Compliance & Identity re:Invent2024 SecurityAWS re:Invent 2024 セッションレポート #COP327|AWSベースの生成型AIの監査とコンプライアンスを加速

Cloud Operations Compliance & Identity re:Invent2024 SecurityAWS re:Invent 2024 セッションレポート #COP327|AWSベースの生成型AIの監査とコンプライアンスを加速 -

Compliance & Identity Networking re:Invent2024 SecurityAWS re:Invent 2024 セッションレポート #NET205|集中型ネットワーク・トラフィック・インスペクション:重要な洞察と学び

Compliance & Identity Networking re:Invent2024 SecurityAWS re:Invent 2024 セッションレポート #NET205|集中型ネットワーク・トラフィック・インスペクション:重要な洞察と学び